Acțiuni importante pe care partenerii Microsoft trebuie să le urmeze pentru securizarea ecosistemului de clienți

Atacurile cibernetice continuă să fie una din cele mai mari provocări. Adoptarea unui principiu de tip „Zero Trust”, în care identitatea este mereu verificată, accesul la resurse este acordat doar persoanelor autorizate după un model de tip „least-privileged access”, exact atât timp cât au nevoie, este recomandat ca best practice.

Partenerii Microsoft oferă frecvent suport tehnic clienților prin activități de troubleshoot pe anumite servicii Microsoft (de ex. Exchange Online, Sharepoint Online etc.), creare de utilizatori, resetare parole, deschiderea de tichete de suport la Microsoft. Toate aceste acțiuni sunt realizate prin intermediul DAP (Delegated Admin Privileges). Prin intermediul DAP, security group-urile Admin Agent și Helpdesk Agent de la partener primesc următoarele roluri pe tenant-ul clientului:

- Grupul Admin Agent primește rol de Global Administrator pe Tenant-ul clientului

- Grupul HelpDesk Agent primește rol de Helpdesk Administrator pe Tenant-ul clientului

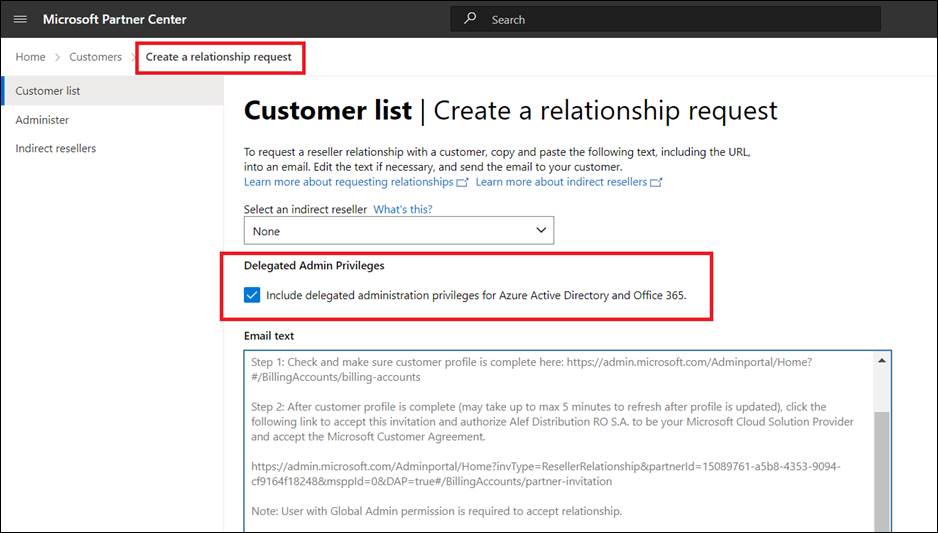

Rolul DAP se poate acorda următoarelor categorii de parteneri prin opțiunea Request a Reseller Relationship:

- CSP Direct Provider

- CSP Indirect Provider

- CSP Indirect Reseller

Bineînțeles, un client poate asocia partenerul Microsoft doar cu rol de Reseller pe tenant, având permisiuni doar pentru a proviziona sau suspenda/anula subscripții. Acest rol nu permite realizarea de operațiuni de administrare la nivel de tenant, cum ar fi deschiderea tichetelor, resetarea parolelor, creare de politici de securitate sau alocarea rolurilor RBAC pe subscripții Azure. De exemplu, de fiecare dată când este nevoie să fie ridicat un tichet de suport către Microsoft, clientul trebuie să facă asocierea DAP.

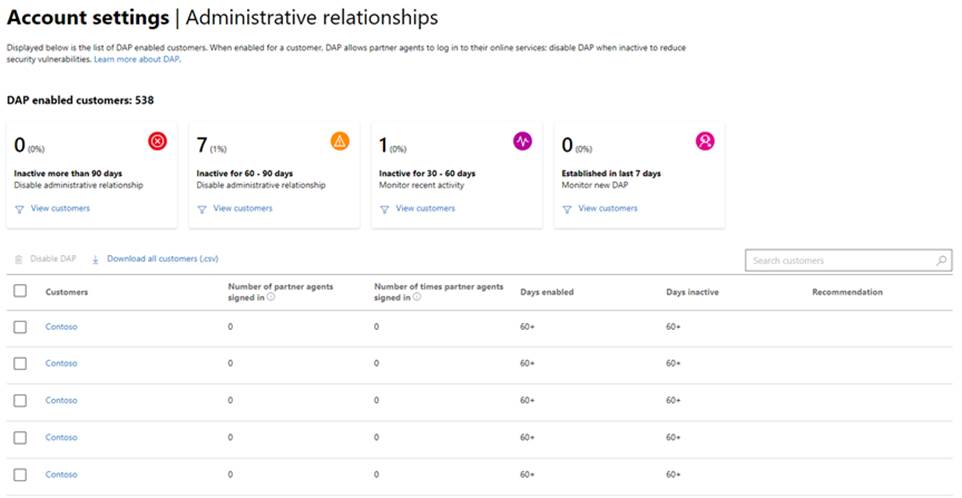

Un rol DAP activ poate prezenta un risc ridicat. Contul unui Admin Agent poate fi compromis și un eventual atacator s-ar putea infiltra astfel în tenant-urile clienților, putând provoca daune majore. Deoarece se bazează pe o politică Zero Trust, Microsoft urmărește securizarea rețelei de parteneri și eliminarea unor potențiale breșe.

Toți resellerii din Programul CSP ar trebui să aibă implementate cerințele obligatorii de securitate descrise în acest link. Mai mult decât atât, toți userii din security group-ul Admin Agent ar trebui să aibă activ un plan Azure Active Directory P2 prin care să activeze funcționalități ca Risky Users, Risky Sign-in, Privileged Access, Conditional Access etc. Există și o ofertă ce poate fi activată până la 1 octombrie 2022 pentru a primi gratuit 25 licențe de Azure AD P2 pentru 24 luni.

Pe 30 iunie Microsoft a făcut un anunț cu un impact major asupra DAP, cu efect asupra tuturor CSP Direct/Indirect Provider și CSP Indirect Reseller. DAP (Delegated Admin Privileges) va fi înlocuit cu GDAP (Granular Delegated Admin Privileges), după un calendar descris în acest link.

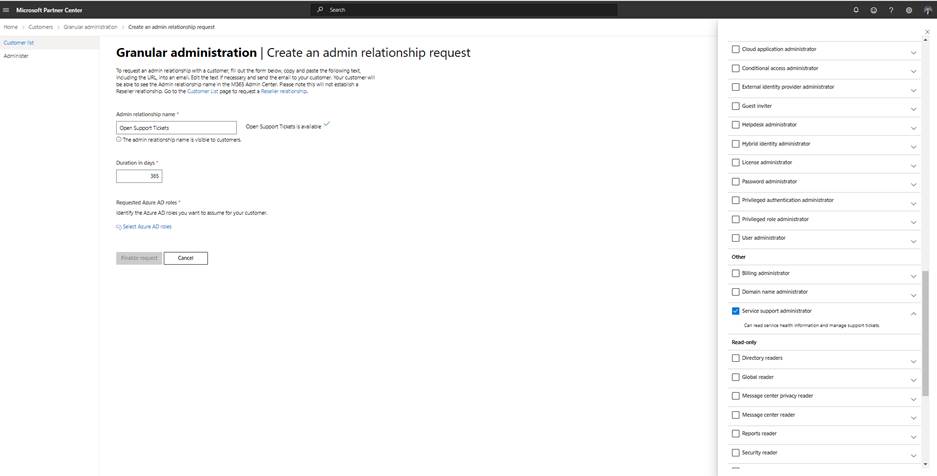

GDAP este o funcționalitate de securitate, parte a politicii ”Zero Trust” a celor de la Microsoft. Prin GDAP, un client poate acorda unui partener exact rolul de care acesta are nevoie pentru a efectua o operațiune pe tenant, pe un termen limitat.

Exemple:

- Un client acordă CSP Indirect Providerului rolul de „Service Support Administrator” pe o perioadă de 30 zile. Prin acest rol GDAP, userii din security group-ul CSP Indirect Providerului căruia îi este alocat pot ridica doar tichete de suport pentru acel client.

- clientul acordă CSP Indirect Reseller-ului rol de „User Administrator” și „License Administrator” pe perioadă contractuală de 365 zile prin care acesta să poată reseta parole, crea utilizatori, aloca drepturi de access, aloca licențe și alte operațiuni descrise aici.

Calendar implementare GDAP:

- la 1 iunie GDAP a devenit Generally Available.

- începând cu 25 iulie, Microsoft va oferi un tool gratuit prin care partenerii să facă tranziția de la DAP la GDAP. Ei vor putea accesa și un raport cu rolurile existente urmând pașii de aici.

- Începând cu Q3 2022, Microsoft nu va mai permite acordarea de roluri DAP pentru clienții noi. Pentru aceștia trebuie setate roluri GDAP.

- Spre sfârșitul Q3 2022, Microsoft va dezactiva automat rolurile DAP ce nu au fost utilizate mai mult de 90 zile.

- Spre sfârșitul anului 2022 (Q4), Microsoft va tranzita toate rolurile active la acel moment pe modelul DAP către GDAP (cu rol limitat).

Puteți vedea mai jos un extras din meniul de creare a rolurile GDAP. Pentru detalii sau best practice-uri, îmi puteți scrie la adresa eduard.plesu@alef.com.

Presales calendar

Presales calendar

Leave a Reply