Gestionați soluțiile de cloud ale clienților dvs. prin Microsoft CSP

Indiferent dacă sunteți partener sau client, dacă ați interacționat la vreun moment dat cu programul Microsoft Cloud Solution Provider (CSP), probabil ați auzit de DAP și GDAP, două metode diferite de administrare utilizate de parteneri și furnizorii de CSP pentru a gestiona diferite aspecte ale serviciilor client.

În acest articol, voi explica ce sunt aceste metode, cum se diferențiază și care sunt avantajele și dezavantajele fiecăreia.

Delegated Administration Privileges (DAP) vs Granular Delegated Admin Permissions (GDAP)

În primul rând, ambele metode necesită ca clientul să aprobe mai întâi conexiunea dintre contul partenerului cu al sau, accesând un URL care conține detaliile contului de partener. Doar utilizatorii din acel cont de partener, care a fost aprobat, vor avea acces la serviciile clientului.

După ce clientul aprobă solicitarea, un utilizator al partenerului, cu rol de Admin sau Helpdesk, se poate autentifica în portalul de administrare al soluției cloud și poate gestiona serviciul în numele clientului. De exemplu, un partener poate:

- Folosi privilegiile de Helpdesk pentru a oferi asistență clientului, precum deschiderea unei cereri de suport către Microsoft.

- Folosi privilegiile de Admin pentru a efectua diverse acțiuni de administrare în numele clientului.

DAP reprezintă Delegated Administration Privileges. Este o metodă care le permite partenerilor să acceseze și să gestioneze serviciile de cloud ale clienților lor prin portalul Partner Center. Partenerii pot folosi DAP pentru a efectua sarcini precum alocarea licențelor, crearea de utilizatori, resetarea parolelor, atribuirea de roluri și multe altele. Și cel mai important, DAP oferă partenerilor acces cu rol de Global Admin în portalurile de administrare ale clienților.

GDAP înseamnă Granular Delegated Admin Permissions. Capacitățile GDAP le permit partenerilor să controleze accesul la serviciile clienților lor pentru a aborda mai bine preocupările lor legate de securitate, deoarece partenerii pot seta exact nivelul de acces la serviciile clientului pe care îl vor avea.

Astfel, partenerii pot oferi mai multe servicii clienților care s-ar putea simți incomod cu nivelurile anterioare de acces ale partenerului. De asemenea, pot oferi servicii clienților care au nevoi regulatorii ce necesită cel mai redus nivel de acces pentru parteneri.

Diferența principală între DAP și GDAP este nivelul de acces și control pe care partenerii îl au asupra serviciilor de cloud ale clienților lor. GDAP este o metodă mai granulară și mai sigură care limitează accesul partenerilor doar la serviciile pe care sunt autorizați să le gestioneze.

Microsoft va începe să transforme atât relațiile DAP active cât și cele inactive în relații GDAP cu roluri limitate la nivel de Azure Active Directory (AAD), începând cu 22 mai 2023. Odată ce are loc tranziția, Microsoft va elimina apoi relațiile DAP corespunzătoare după 30 de zile. Relațiile care au fost deja trecute de la DAP la GDAP de către partenerii Microsoft înainte de luna mai nu vor fi afectate, totuși Microsoft va dezactiva oficial orice acces DAP rămas până la sfârșitul lunii iulie.

Cum funcționează GDAP

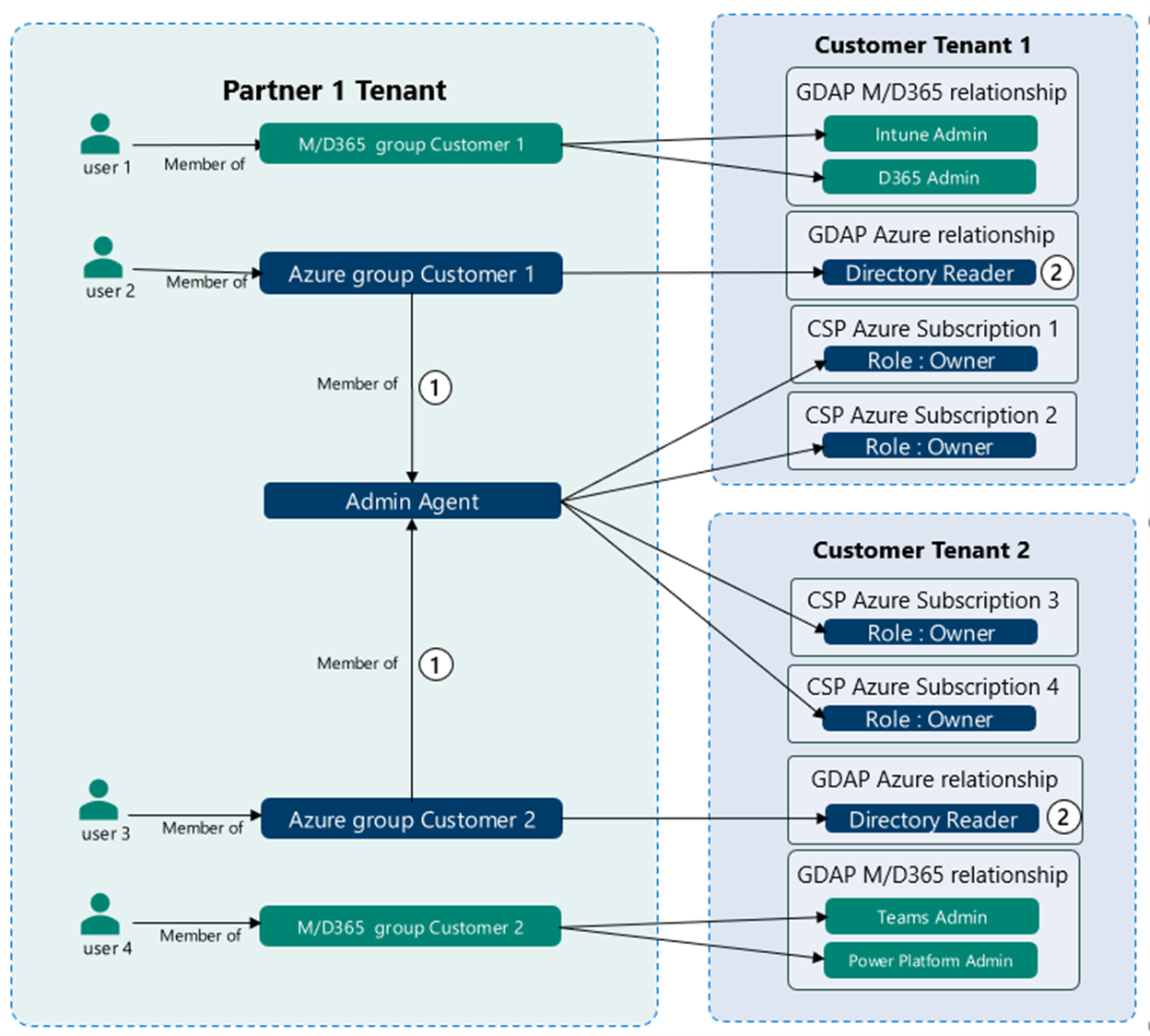

GDAP este o funcție de securitate ce oferă partenerilor acces la tenant-ul clientilor cu cel mai redus nivel de privilegii, urmând protocolul de securitate cibernetică Zero Trust. Acesta permite partenerilor să configureze accesul granular și limitat temporal la sarcinile de lucru ale clienților lor, în medii de producție și de testare (sandbox).

Chiar si acest nivel de acces, cu cel mai redus nivel de privilegii, trebuie să fie acordat explicit partenerilor de către clienții lor.

Sursa: Microsoft

Sursa: Microsoft

Înainte de a stabili conexiuni GDAP cu toți clienții, se recomandă va faceți o planificare a acestei treceri. Gândiți-vă la ce activități realizează diferite persoane din cadrul organizației voastre, pentru clienți, pentru a vă ajuta să determinați ce tip de rol ar trebui să aibă.

Microsoft a stabilit chiar si o listă de roluri recomandate pentru furnizorii CSP și parteneri, pentru a fi atribuite în scopul tranzacționării și gestionării clienților.

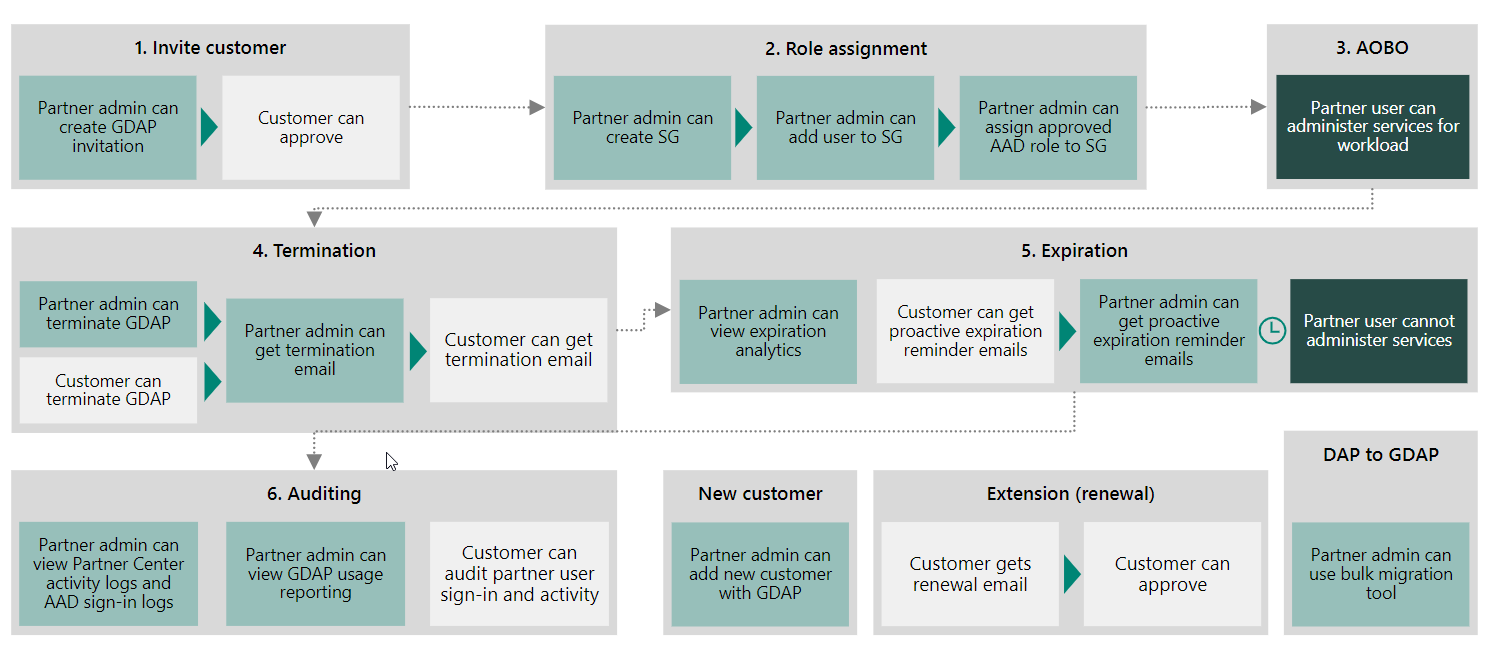

Odată ce ați decis ce roluri doriți să atribuiți, membrilor voștri la nivel de clienți, este timpul să începeți tranziția. Rețineți că acest proces va necesita ca clienții să aprobe solicitarea voastră pentru o conexiune GDAP, așa că probabil este o idee bună să comunicați cu clienții despre această schimbare în prealabil.

Cu toate acestea, dacă folosiți instrumentul de migrare în bloc GDAP al Microsoft pentru a ajuta la procesul de facilitare a schimbării pentru grupuri mari de clienți, nu este necesară nicio acțiune din partea clientului. Puteți folosi și Microsoft 365 Lighthouse pentru a finaliza tranziția.

Pentru a introduce clienții în Lighthouse în primul rând, este necesar fie GDAP (în plus față de o relație de revanzare) sau DAP. Dacă DAP și GDAP sunt ambele în vigoare pentru un client, permisiunile GDAP au prioritate pentru utilizatorii MSP din grupurile de securitate GDAP. În curând, si clienții doar cu relații GDAP (și fără relații de revanzare) vor putea fi introduși în Lighthouse.

Sursa: Microsoft

Sursa: Microsoft

După finalizarea tranziției la GDAP, se recomandă dezactivarea conexiunilor DAP. Acest lucru se face folosind același raport de monitorizare DAP din Partner Center. Pur și simplu selectați clientul pentru care doriți să dezactivați DAP, apoi selectați Dezactivează DAP.

În timp ce conexiunile DAP nu expirau după o anumită perioadă de timp, conexiunile GDAP expiră automat, pentru a facilita un mediu mai sigur. Când o relație GDAP este pe cale să expire, atât partenerul cât și clientul vor primi o notificare prin e-mail cu 30 de zile, 7 zile și 1 zi înainte. Ulterior, utilizatorii partenerilor care au fost atribuiți unui grup de securitate pentru acel client nu vor mai avea acces sau nu vor mai putea administra servicii. Pentru a reînnoi durata permisiunii de acces, va trebui trimisă o nouă solicitare GDAP către client.

Solicită o relație de administrare granulară cu un client

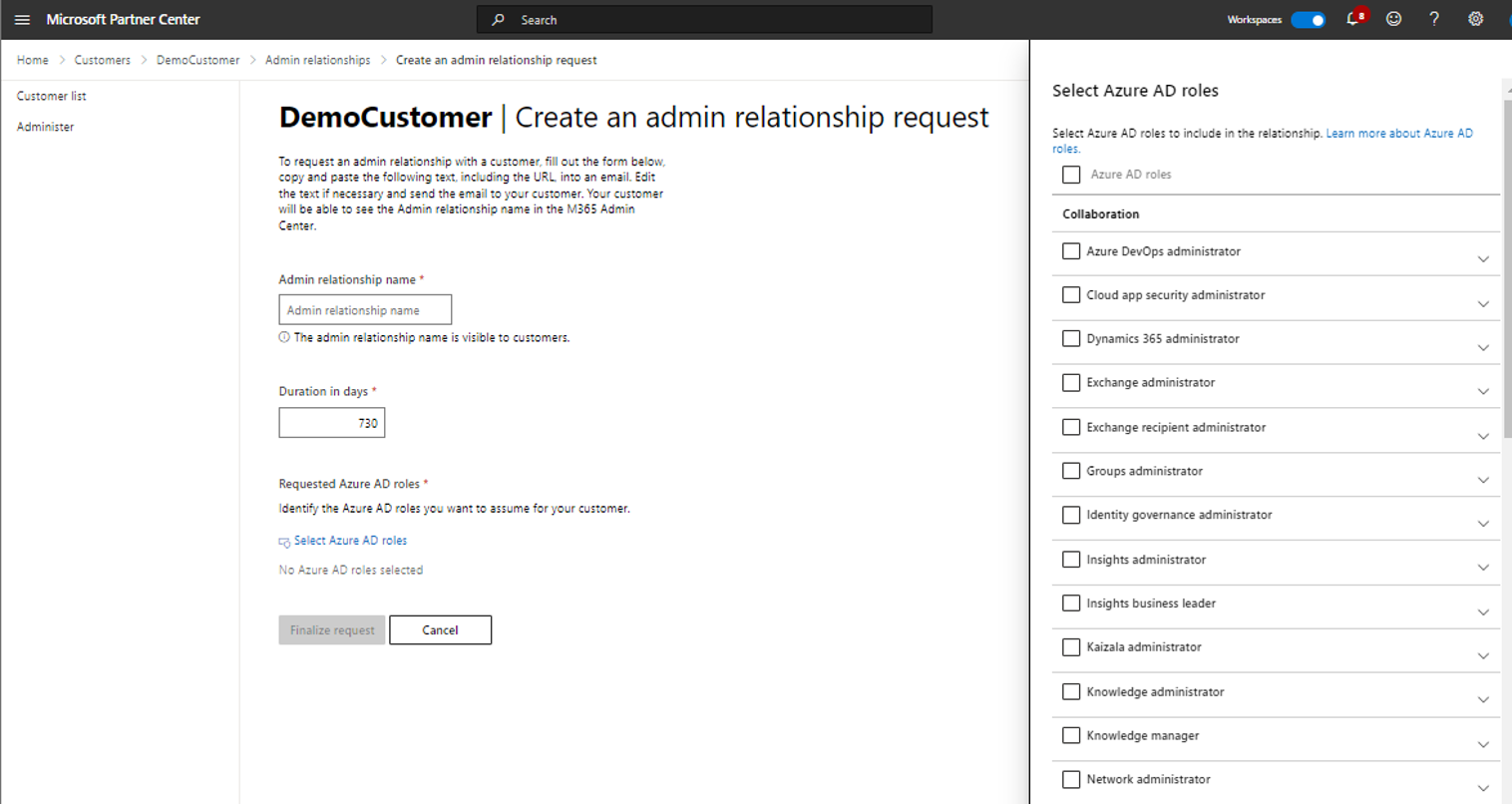

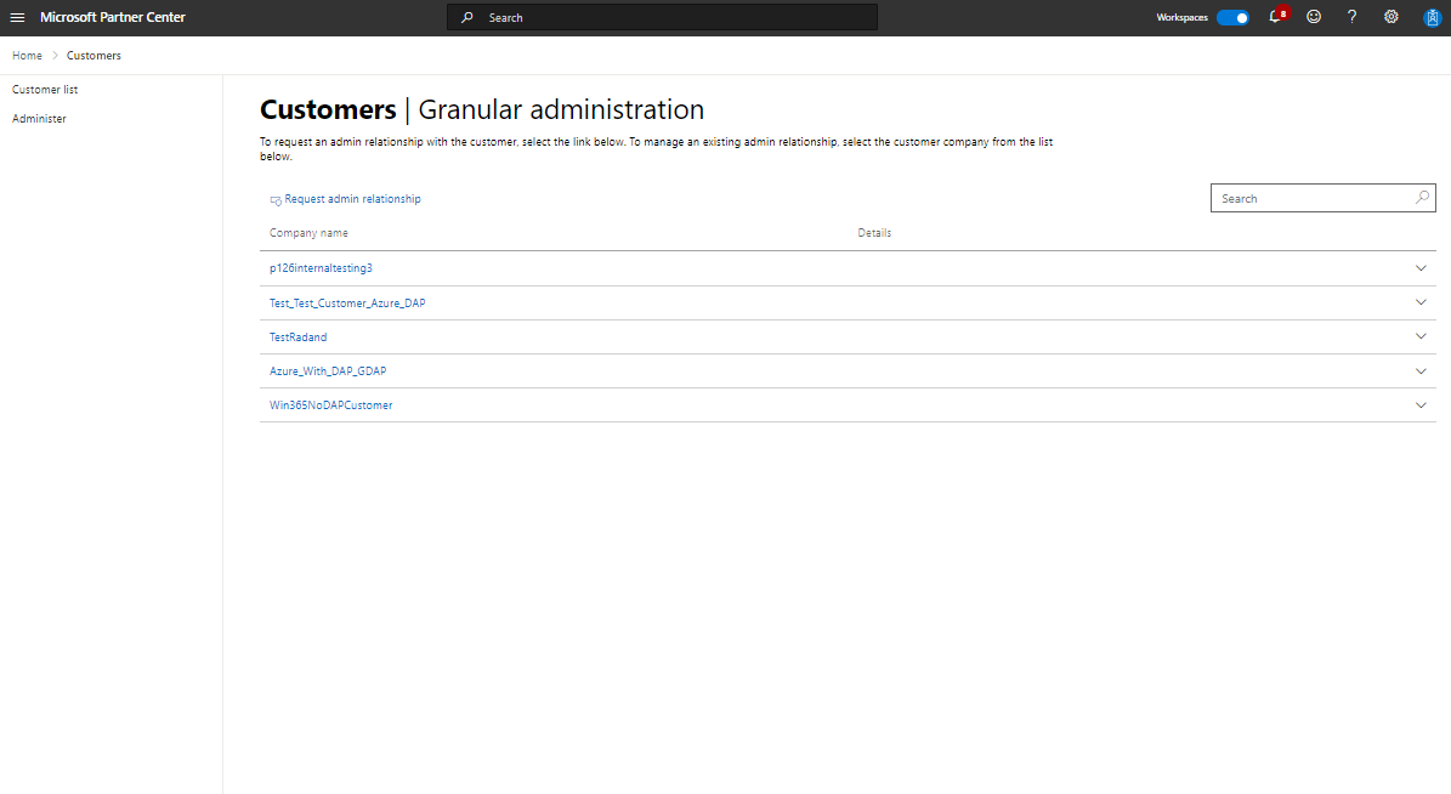

- Autentificați-vă în Partner Center și selectați Clienți.

- Selectați un client, apoi selectați Relații de administrare, și apoi Solicită relație de administrare.

- Pe solicitarea de creare a unei relații de administrare, introduceți un nume în Nume relație de administrare și o durată în Durată în zile.

- Numele relației de administrare trebuie să fie unic și este vizibil pentru clienți în Microsoft 365 Admin Center.

- Durata în zile este durata după care relația de administrare granulară expiră automat.

- Selectați Selectați rolurile Azure AD, care deschide un panou lateral cu o listă de roluri granulare Azure Active Directory (Azure AD).

- Selectați rolurile Azure AD pe care doriți să le includeți în relație, apoi selectați Salvare.

- Consultați rolurile cu cel mai redus privilegiu GDAP in funcție de sarcină, pentru a determina rolul recomandat cu cel mai redus privilegiu pentru fiecare actiune.

- Toate rolurile Azure AD pe care le selectați vor apărea în secțiunea Roluri Azure AD solicitate.

- Puteți repeta pașii patru până la șase, după cum este necesar, pentru a adăuga sau șterge roluri.

- Pentru a confirma, selectați Finalizează cerere.

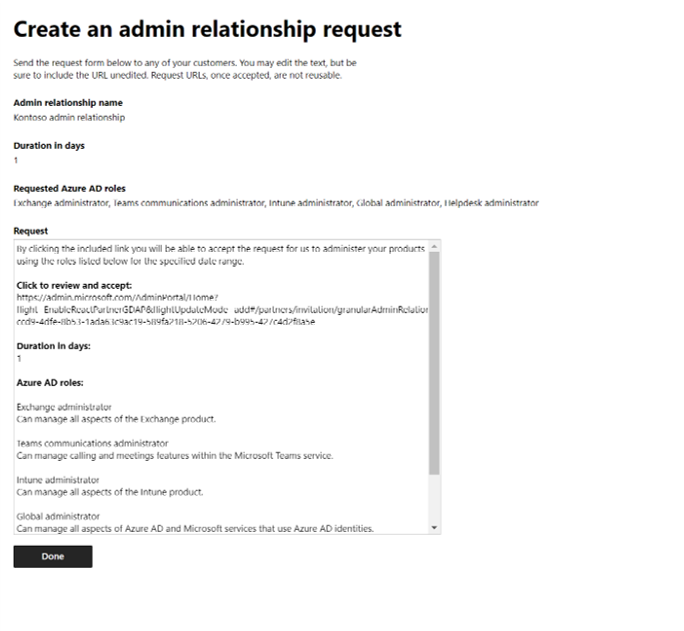

Mesajul de e-mail cu cererea de permisiune care urmează să fie trimis către clientul dvs. apare în caseta Cerere. Puteți edita textul mesajului de e-mail de solicitare, dar nu schimbați linkul de sub Click pentru a examina și accepta, deoarece URL-ul este personalizat pentru a lega clientul direct de contul vostru de partener.

- Selectați Finalizare.

- Transmiteți email-ul către client sau copiați URL-ul si transmiteți-l prin alte metode.

În momentul in care clienții primesc cererea partenerului, trebuie mai întâi să elimine rolurile de privilegii de administrare delegate (DAP) (tipul de relație “Revânzător / Partener”) înainte de a putea aproba o cerere de privilegii de administrare delegate granulare. Făcând asta, se asigură că DAP nu anulează GDAP.

După acest pas, clientul poate deschide linkul furnizat de partener prin e-mail sau prin alte mijloace de comunicare și Aprobă rolurile solicitate de partener făcând clic pe Aprobă toate. Atât voi, cât și clientul, primiți o notificare prin e-mail de confirmare după ce clientul aprobă cererea GDAP.

Relația de privilegii de administrare delegate granulare (GDAP) expiră automat când durata solicitată în invitația GDAP a trecut.

Presales calendar

Presales calendar

Leave a Reply