Soluțiile de protecție împotriva amenințărilor incluse în Microsoft 365

Pe măsură ce din ce în ce mai multe date de afaceri sunt accesate din locații externe față de rețelele corporative tradiționale, securitatea și conformitatea devin o problemă tot mai importantă pentru companii. Este esențial ca acestea să înțeleagă cum pot proteja cel mai bine datele lor, indiferent de locul în care acestea sunt accesate, fie că se află pe rețeaua corporativă sau în cloud.

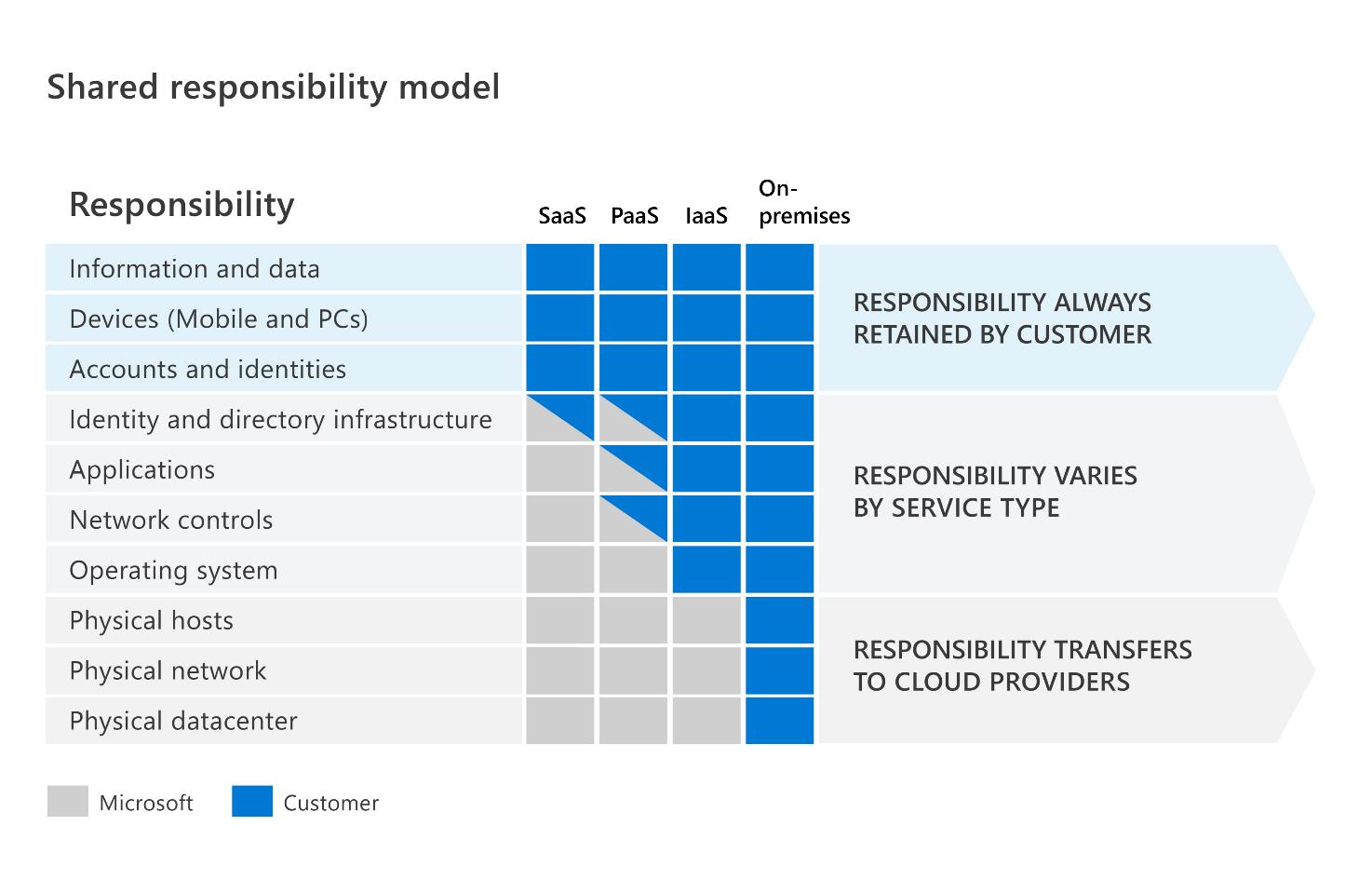

În cazul companiilor care rulează doar pe hardware și software local, acestea sunt responsabile în totalitate pentru implementarea măsurilor de securitate și conformitate. În cazul serviciilor cloud, responsabilitatea este împărțită între client și furnizorul de cloud.

Modelul de responsabilitate partajată identifică sarcinile de securitate gestionate de furnizorul de cloud și cele gestionate de client, pentru a asigura o protecție adecvată a datelor de afaceri.

- În cazul centrelor de date on-premises, clientul este responsabil pentru totul, de la securitatea fizică la criptarea datelor sensibile.

- În cazul infrastructurii ca serviciu (IaaS), clientul utilizează infrastructura de calcul a furnizorului de cloud. Utilizatorul nu este responsabil pentru componentele fizice, cum ar fi calculatoarele, rețeaua sau securitatea fizică a centrului de date. Cu toate acestea, compania rămâne responsabilă pentru componentele software, cum ar fi sistemele de operare, controalele de rețea, aplicațiile și protejarea datelor.

- La platforma ca serviciu (PaaS), compania are la dispoziție un mediu pentru construirea, testarea și implementarea aplicațiilor software. Scopul PaaS este de a ajuta compania să creeze o aplicație rapid, fără a fi nevoie să gestioneze infrastructura necesară. Furnizorul de cloud se ocupă de hardware și sistemele de operare, în timp ce compania este responsabilă pentru aplicații și date.

- Software-ul ca serviciu (SaaS) este găzduit și gestionat de furnizorul de cloud, pentru companie. De obicei, acest tip de serviciu este licențiat prin abonament lunar sau anual. Exemple de SaaS includ Microsoft 365, Skype și Dynamics CRM Online. SaaS necesită cea mai puțină gestionare din partea companiei. Furnizorul de cloud este responsabil pentru gestionarea tuturor aspectelor, cu excepția datelor, dispozitivelor, conturilor și identităților.

Indiferent de tipul de implementare în cloud, clientul final are în continuare proprietatea asupra datelor și identităților. El este responsabil pentru protejarea securității datelor și identităților, precum și pentru resursele on-premises, inclusiv dispozitive mobile, calculatoare personale, imprimante și altele.

1. Microsoft 365 Defender

Microsoft 365 Defender este o suită de apărare pre- și post-atac, care coordonează nativ detecția, prevenția, investigarea și răspunsul la nivelul punctelor terminale, identităților, e-mailului și aplicațiilor pentru a oferi protecție integrată împotriva atacurilor sofisticate.

Prin intermediul soluției integrate Microsoft 365 Defender, specialiștii în securitate pot coordona semnalele de amenințare, analizând astfel întregul spectru și impactul amenințării. Acest lucru ajută la identificarea modului în care amenințarea a accesat mediul de lucru, a ceea ce a fost afectat și cum se manifestă în prezent.

Portalul de administrare Microsoft 365 Defender (https://security.microsoft.com/) oferă un spațiu de lucru specializat, conceput pentru a satisface nevoile echipelor de securitate. Această soluție integrată în serviciile Microsoft 365 oferă informații practice pentru a ajuta la reducerea riscurilor și protejarea proprietății digitale.

Specialiștii în securitate pot investiga alertele care afectează rețeaua, înțelege ce înseamnă acestea și aduna dovezi asociate cu incidentele pentru a putea elabora un plan eficient de remediere.

Portalul Microsoft 365 Defender combină protecția, detectarea, investigarea și răspunsul la amenințările e-mail, de colaborare, de identitate, de dispozitive și de aplicații, într-un singur loc central, oferind astfel o protecție cuprinzătoare împotriva amenințărilor cibernetice sofisticate.

Acesta include următoarele componente:

- Microsoft Defender for Office 365 – ajută organizațiile să-și protejeze resursele de e-mail și Office 365 prin intermediul unui set de funcții de prevenție, detectare, investigare și vânătoare de amenințări.

- Microsoft Defender for Endpoint – oferă protecție preventivă, detectare post-atac, investigare automatizată și răspuns pentru dispozitivele din cadrul organizației.

- Microsoft 365 Defender – face parte din soluția Microsoft Extended Detection and Response (XDR), care utilizează portofoliul de securitate Microsoft 365 pentru a analiza automat datele despre amenințări la nivelul domeniilor și pentru a construi o imagine a unui atac într-un singur tablou de bord.

- Microsoft Defender for Cloud Apps – este o soluție comprehensivă pentru SaaS și PaaS, oferind o vizibilitate profundă, controale solide de date și protecție îmbunătățită împotriva amenințărilor pentru aplicațiile cloud.

- Microsoft Defender for Identity – este o soluție de securitate bazată pe cloud, care utilizează semnalele din Active Directory pentru a identifica, detecta și investiga amenințările avansate, identitățile compromise și acțiunile malițioase îndreptate împotriva organizației, inclusiv din interiorul acesteia.

- Microsoft Defender Vulnerability Management – oferă vizibilitate continuă a activelor, evaluări inteligente bazate pe riscuri și instrumente încorporate de remediere pentru a ajuta echipele de securitate și IT să prioritizeze și abordeze vulnerabilitățile și configurațiile greșite critice din cadrul organizației.

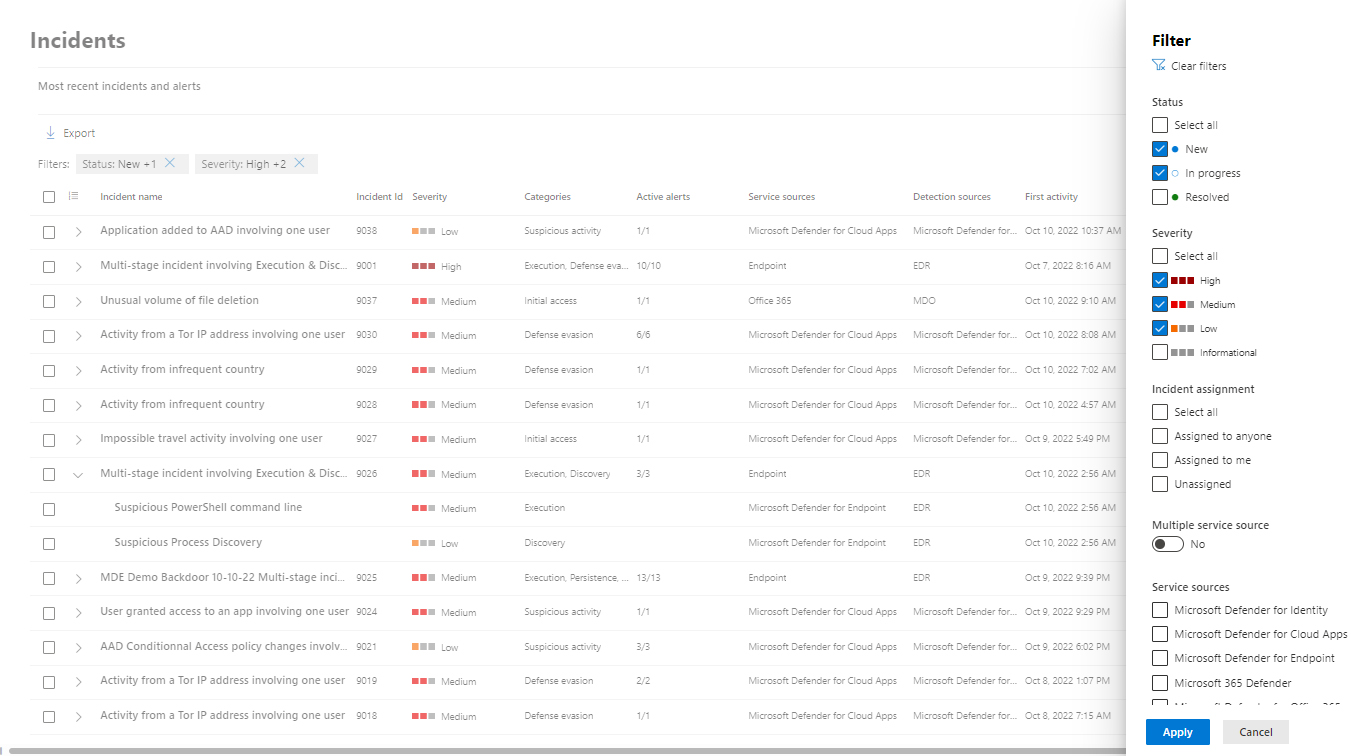

Gestionarea incidentelor de securitate

Microsoft 365 Defender oferă o corelare a amenințărilor între diferite domenii și un portal specializat pentru a investiga aceste amenințări. Incidentele se bazează pe alerte legate de evenimente sau activități dăunătoare observate în rețeaua companiei. Alertele individuale oferă indicii importante despre un atac în desfășurare. Totuși, atacurile folosesc de obicei mai multe metode și tehnici pentru a realiza o breșă de securitate, iar conectarea acestor indicii individuale poate fi dificilă și consumatoare de timp.

Un incident reprezintă o colecție de alerte corelate care descriu povestea unui atac. Microsoft 365 Defender adună automat evenimentele dăunătoare și suspicioase găsite în diferite dispozitive, conturi de utilizatori și căsuțe poștale din rețea. Gruparea alertelor înrudite într-un incident oferă inginerilor de securitate o viziune completă asupra atacului.

De exemplu, ei pot vedea de unde a început atacul, ce tactici au fost folosite și cât de afectată este rețeaua. Ei pot vedea, de asemenea, amploarea atacului, cum ar fi câte dispozitive, utilizatori și căsuțe poștale au fost afectate, cât de grav a fost impactul și alte detalii despre entitățile afectate.

Microsoft 365 Defender folosește analiza corelării și adună toate alertele și investigațiile legate de diferite produse într-un singur incident. Microsoft 365 Defender declanșează, de asemenea, alerte unice pentru activități care pot fi identificate drept dăunătoare doar ca urmare a vizibilității complete pe care Microsoft 365 Defender o are asupra întregii rețele și suite de produse. Această vedere oferă analistului de securitate o imagine mai largă a atacului, ajutându-l să înțeleagă și să abordeze mai bine amenințările complexe din organizație.

Coada de incidente afișează o colecție de incidente marcate din diferite dispozitive, conturi de utilizatori și căsuțe poștale. Acest lucru facilitează sortarea incidentelor pentru a stabili prioritățile și a lua decizii informate în ceea ce privește răspunsul la amenințările de securitate cibernetică.

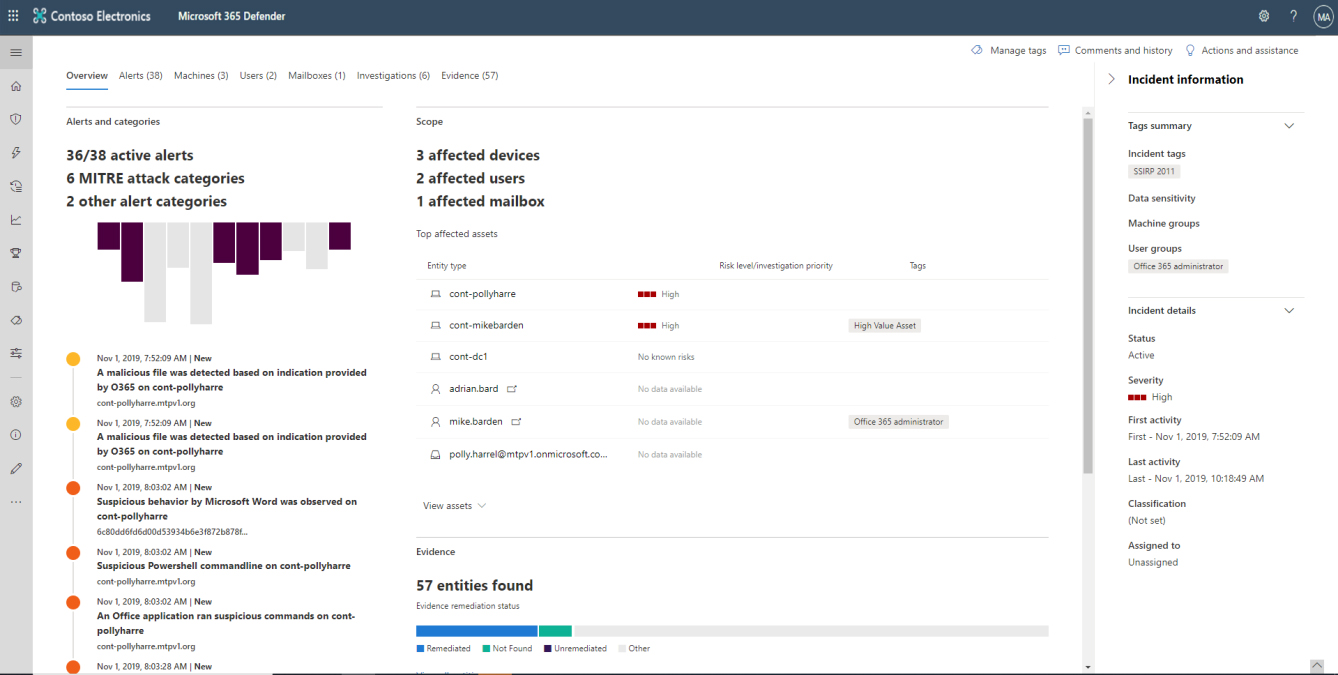

Când selectăm un incident, pagina Vizualizare generală a incidentului ne oferă o privire rapidă asupra celor mai importante aspecte de observat despre incident.

Această privire generală poate ajuta la evaluarea inițială a incidentului, oferind informații despre caracteristicile principale ale acestuia, de care ar trebui să fim conștienți.

- Categoriile de atac (attack categories) ne oferă o reprezentare vizuală și numerică a progresului atacului în raport cu lanțul de distrugere (kill chain). La fel ca și în cazul altor produse de securitate Microsoft, Microsoft 365 Defender este aliniat la cadrul MITRE ATT&CK™.

- Secțiunea de amploare (scope section) prezintă o listă a celor mai afectate resurse care fac parte din acest incident. Dacă există informații specifice despre această resursă, cum ar fi nivelul de risc, prioritatea investigației și orice etichetare a resurselor, acestea vor apărea și în această secțiune.

- Cronologia alertelor (alerts timeline) oferă o pre-vizualizare a ordinii cronologice în care au avut loc alertele și motivele pentru care aceste alerte au fost legate de acest incident.

- Și, în sfârșit, secțiunea de dovezi (evidence section) oferă un rezumat al numărului diferitelor artefacte incluse în incident și asupra stării lor de remediere, astfel încât să poți identifica imediat dacă este necesară vreo acțiune.

Utilizarea centrului de acțiuni

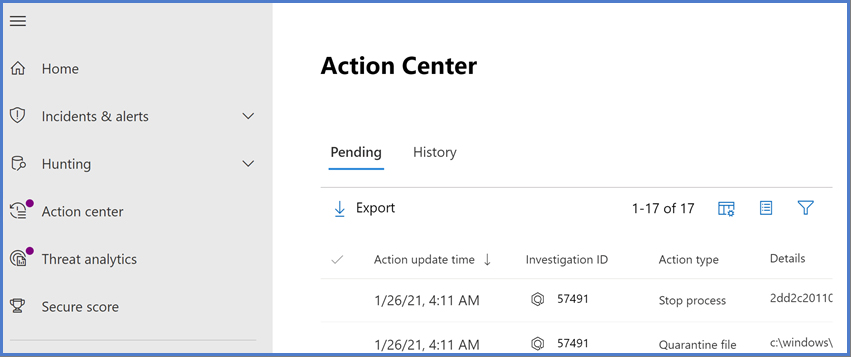

Centrul de acțiuni unificat al portalului Microsoft 365 Defender enumeră acțiunile de remediere în așteptare și finalizate pentru dispozitive conținutul de e-mail și colaborare și identități dintr-o singură locație.

Această componentă a Microsoft 365 Defender reunește acțiunile de remediere din cadrul Defender pentru Endpoint și Defender pentru Office 365. El definește un limbaj comun pentru toate acțiunile de remediere și oferă o experiență unificată de investigare. Echipa de operațiuni de securitate are o experiență “single pane of glass” pentru a vizualiza și gestiona acțiunile de remediere.

Centrul de acțiuni include elemente în așteptare și istorice:

- Tab-ul În așteptare (Pending) afișează o listă cu investigațiile în desfășurare care necesită atenție. Sunt prezentate acțiuni recomandate pe care echipa de operațiuni de securitate le poate aproba sau respinge. Tab-ul În așteptare apare numai dacă există acțiuni în așteptare de aprobat sau respins.

- Tab-ul Istoric (History) funcționează ca un jurnal de audit pentru elementele următoare:

- Acțiunile de remediere care au fost luate ca rezultat al unei investigații automate

- Acțiunile de remediere care au fost aprobate de echipa de operațiuni de securitate (unele acțiuni, cum ar fi trimiterea unui fișier în carantină, pot fi anulate)

- Comenzile care au fost executate și acțiunile de remediere care au fost aplicate în sesiunile Live Response (unele acțiuni pot fi anulate)

- Acțiunile de remediere care au fost aplicate de Microsoft Defender Antivirus (unele acțiuni pot fi anulate)

Echipele de operațiuni de securitate întâmpină provocări în abordarea numeroaselor alerte care apar din fluxul aparent nesfârșit de amenințări. Microsoft 365 Defender include capabilități de investigare și remediere automată Automated Investigation and Remediation (AIR) care pot ajuta echipa de operațiuni de securitate să abordeze amenințările mai eficient și eficace.

Tehnologia de investigare automată utilizează diferiți algoritmi de inspecție și se bazează pe procese folosite de analiștii de securitate. Capabilitățile AIR sunt concepute pentru a examina alertele și a lua măsuri imediate pentru a rezolva breșele de securitate. Capabilitățile AIR reduc semnificativ volumul de alerte, permițând membrilor echipelor de securitate să se concentreze asupra amenințărilor mai sofisticate și a altor inițiative de mare valoare.

Centrul de acțiuni ține evidența tuturor investigațiilor inițiate automat, împreună cu detalii precum starea investigației, sursa de detectare și orice acțiuni în așteptare sau finalizate.

Atât în timpul, cât și după o investigație automată, poți vizualiza detalii despre aceasta în cadrul centrului de acțiuni.

Prin selectarea unei alerte declanșatoare poți vizualiza detaliile investigației. De acolo, poți accesa fila Graficul de investigație, Alertele, Dispozitivele, Dovezile, Entitățile și Jurnalul.

- Alerte – Alerta sau alertele care a/au declanșat verificarea

- Dispozitive – Dispozitivele unde a fost observată amenințarea

- Dovezi – Entitățile care au fost identificate ca fiind dăunătoare în timpul investigației

- Entități – Detalii despre fiecare entitate analizată, inclusiv o determinare pentru fiecare tip de entitate (Dăunătoare, Suspectă sau Fără amenințări găsite)

- Jurnal – Vizualizarea cronologică și detaliată a tuturor acțiunilor de investigare întreprinse asupra alertei

- Acțiuni în așteptare – Dacă există acțiuni în așteptare de aprobare ca urmare a investigației, acest tab este vizibil în cadrul centrului de acțiuni. În cadrul acestui tab, poți aproba sau respinge fiecare acțiune.

Pe măsură ce alertele sunt declanșate și o investigație automată se desfășoară, se generează un verdict pentru fiecare element de probă investigat. Verdictul poate fi Dăunător (Malicious), Suspect (Suspicious) sau Fără amenințări găsite (No threats found), în funcție de:

- Tipul de amenințare

- Verdictul rezultat

- Cum sunt configurate grupurile de dispozitive din cadrul organizației

Pe măsură ce se ajunge la verdicte, investigațiile automate pot duce la una sau mai multe acțiuni de remediere, precum trimiterea unui fișier în carantină, oprirea unui serviciu, eliminarea unei sarcini programate și altele.

În funcție de nivelul de automatizare stabilit pentru organizație și alte setări de securitate, acțiunile de remediere se pot produce automat sau numai după aprobarea echipei de securitate.

Automatizarea completă s-a dovedit a fi fiabilă, eficientă și sigură și este recomandată pentru majoritatea companiilor. Automatizarea completă eliberează resursele de securitate, astfel încât să se poată concentra mai mult pe inițiativele strategice.

Presales calendar

Presales calendar

Leave a Reply